🧠 Introdução

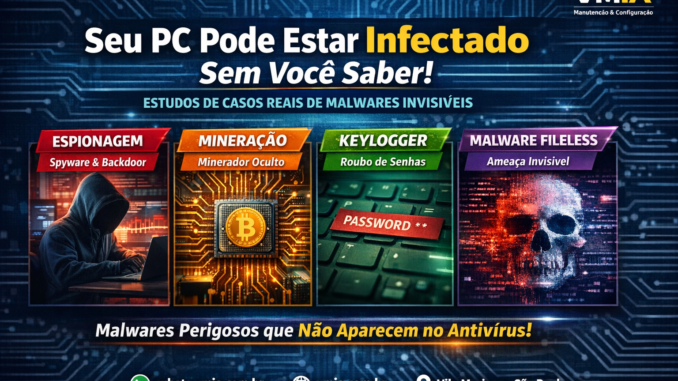

Se antes os vírus eram barulhentos e destrutivos, hoje eles são silenciosos, persistentes e inteligentes.

Em 2026, a maioria das infecções reais não trava o sistema, não mostra alertas e não aparece em antivírus comuns. Esses malwares operam em um nível mais profundo:

- camada de kernel

- injeção em processos legítimos

- persistência via registro e serviços ocultos

- comunicação externa criptografada

👉 Ou seja: seu computador pode estar comprometido mesmo funcionando aparentemente normal.

🧬 COMO FUNCIONA UM MALWARE MODERNO

🔹 1. Execução invisível (Process Injection)

O malware não aparece como um programa próprio.

Ele se injeta em processos legítimos como:

explorer.exesvchost.exewinlogon.exe

👉 Resultado: parece um processo normal, mas está executando código malicioso.

🔹 2. Persistência (sobrevive a reinicialização)

Formas comuns:

- Registro do Windows:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

- Serviços ocultos

- Tarefas agendadas

🔹 3. Comunicação externa (C2 – Command & Control)

O malware se conecta a servidores externos para:

- receber comandos

- enviar dados

- atualizar comportamento

👉 Muitas vezes via HTTPS (difícil de detectar)

🔹 4. Evasão de antivírus

Técnicas usadas:

- ofuscação de código

- execução em memória (fileless malware)

- detecção de ambiente virtual

- delay de execução

⚠️ SINAIS AVANÇADOS DE INFECÇÃO (ALÉM DO BÁSICO)

🔻 1. Processos legítimos consumindo recursos demais

Exemplo:

svchost.exeusando 30–50% CPUexplorer.exepesado

👉 Isso não é normal.

🔻 2. Conexões suspeitas ativas

Abra:

cmd → netstat -ano

Se houver muitos IPs externos desconhecidos → alerta 🚨

🔻 3. Serviços estranhos rodando

Execute:

services.msc

Procure:

- nomes genéricos

- descrições vazias

- serviços recém-criados

🔻 4. Inicialização alterada sem você saber

Use:

taskmgr → Inicializar

Ou mais avançado:

msconfig

🔻 5. Alterações no DNS ou rede

Verifique:

ipconfig /all

DNS estranho pode indicar:

- redirecionamento de tráfego

- phishing invisível

🔻 6. Uso constante de rede em idle

PC parado, mas:

- upload ativo

- download constante

👉 Forte indício de spyware ou botnet.

🧪 ANÁLISE PROFISSIONAL (NÍVEL TÉCNICO VMIA)

🔍 1. Monitor de Recursos (resmon)

resmon

Analise:

- Disco → processos que mais escrevem

- Rede → conexões ativas

- CPU → threads suspeitas

🔍 2. Análise de portas abertas

netstat -ano

Cruze com:

tasklist

👉 Descubra qual processo está conectado.

🔍 3. Visualizador de Eventos

eventvwr.msc

Verifique:

- falhas repetidas

- serviços iniciando automaticamente

- erros incomuns

🔍 4. Análise de disco profunda

Ferramenta essencial:

👉 TreeSize

Permite identificar:

- arquivos ocultos

- crescimento anormal de pastas

- logs gigantes

🔍 5. Scanner especializado (fundamental)

👉 Malwarebytes

Diferente de antivírus comum:

✔ detecta spyware

✔ detecta adware avançado

✔ detecta rootkits leves

🧠 MALWARE FILELESS (NÍVEL AVANÇADO)

Um dos mais perigosos hoje.

👉 Ele NÃO cria arquivos no disco.

Funciona assim:

- roda direto na memória RAM

- usa PowerShell ou scripts

- desaparece ao reiniciar (às vezes)

Mas:

👉 pode se reinstalar automaticamente via persistência

🔥 ROOTKIT (NÍVEL PROFUNDO)

Tipo mais avançado.

Características:

- atua abaixo do sistema operacional

- invisível para ferramentas comuns

- pode alterar o kernel

👉 Nesses casos:

⚠️ somente formatação completa resolve

⚠️ às vezes até BIOS/firmware pode ser afetado (casos raros)

🛡️ COMO REMOVER DE FORMA PROFISSIONAL

✔️ Etapa 1 – Isolar máquina

- Desconectar da internet

✔️ Etapa 2 – Rodar scanner profundo

- Malwarebytes completo

✔️ Etapa 3 – Limpeza manual

- remover inicialização suspeita

- remover serviços

✔️ Etapa 4 – Atualização total

- Windows Update

- drivers

✔️ Etapa 5 – Decisão crítica

Se houver dúvida:

👉 FORMATAR é mais seguro que tentar limpar

⚠️ QUANDO FORMATAR É OBRIGATÓRIO

- infecção persistente

- dados sensíveis comprometidos

- comportamento estranho contínuo

- suspeita de rootkit

🧠 DICA DE OURO (NÍVEL VMIA)

💡 O erro mais comum:

“Passei antivírus e não encontrou nada, então está ok”

❌ Errado.

Hoje:

- antivírus detecta apenas parte das ameaças

- malware moderno foca em não ser detectado

📢 VMIA

🌟 Seu computador está estranho, lento ou consumindo recursos sem motivo?

Na VMIA – Manutenção e Configuração, realizamos uma análise técnica completa para identificar ameaças invisíveis e restaurar o desempenho do seu sistema com segurança.

🔧 Atendimento com agendamento (remoto ou presencial)

📲 WhatsApp: https://whats.vmia.com.br

🌐 Site: https://vmia.site

📝 Blog: https://vmia.com.br

⭐ Avaliações: https://avaliacao.vmia.com.br

📍 Rua Sud Menucci 291 – Vila Mariana – São Paulo – SP

👉 Fale agora e resolva definitivamente o problema do seu computador.

❓ FAQ AVANÇADO

Malware pode ficar invisível mesmo com antivírus?

Sim. Muitos utilizam técnicas para não serem detectados.

Formatar sempre resolve?

Sim, na maioria dos casos é a solução definitiva.

Como saber se é vírus ou problema de hardware?

Análise de uso de CPU, disco e rede ajuda a diferenciar.

Vale a pena tentar remover manualmente?

Depende. Em muitos casos, formatação é mais segura.

🧪 ESTUDO DE CASO REAL – PC INFECTADO SEM ALERTAS (ANÁLISE COMPLETA)

👤 Perfil do cliente

- Idade: 47 anos

- Profissão: contador (trabalha home office)

- Uso: planilhas, navegador, e-mails

- Sistema: Windows 10

- Reclamação inicial:

👉 “O computador está estranho… lento às vezes, mas não aparece vírus”

⚠️ Sintomas relatados

O cliente percebeu:

- Lentidão ocasional

- Internet instável

- Notebook esquentando sem uso pesado

- Ventoinha acelerando do nada

- Nenhum alerta de antivírus

👉 Situação clássica de malware moderno.

🔍 Diagnóstico inicial (primeira análise VMIA)

✔️ 1. Gerenciador de Tarefas

Identificado:

- CPU em 35% sem uso

- Processo suspeito “svchost.exe” com consumo elevado

👉 Atenção: esse processo é legítimo, mas pode ser usado por malware.

✔️ 2. Monitor de Recursos (resmon)

Detectado:

- uso constante de rede

- conexões externas ativas

✔️ 3. Teste de rede

Mesmo com internet rápida:

- lentidão em navegação

- upload constante

👉 Forte indício de comunicação externa (botnet ou spyware)

🧠 Análise aprofundada (nível técnico)

✔️ Comando utilizado:

netstat -ano

Resultado:

- múltiplas conexões com IPs desconhecidos

- portas abertas incomuns

✔️ Cruzamento de processos:

tasklist

Descoberta:

- processo escondido vinculado ao

svchost.exe

👉 Técnica clássica de process injection

💽 Análise de armazenamento

Ferramenta usada:

👉 TreeSize

Encontrado:

- pasta oculta crescendo constantemente

- arquivos temporários suspeitos

- logs gigantes sem motivo

🛡️ Escaneamento especializado

Ferramenta utilizada:

👉 Malwarebytes

Resultado:

- detecção de spyware

- detecção de backdoor

- scripts maliciosos em segundo plano

⚠️ Diagnóstico final

O computador estava infectado com:

- Spyware (coleta de dados)

- Backdoor (acesso remoto)

- Script persistente (reiniciava automaticamente)

👉 Ou seja: o PC estava sendo usado sem o usuário saber.

🔥 Decisão técnica (importante)

Mesmo com detecção:

👉 NÃO foi feita apenas remoção.

Motivo:

- risco de persistência

- risco de arquivos ocultos restantes

- risco de vazamento de dados

🧼 Solução aplicada (padrão profissional)

✔ Backup dos dados importantes

✔ Formatação completa do sistema

✔ Instalação limpa do Windows

✔ Atualização de drivers

✔ Configuração de segurança

✔ Remoção de softwares desnecessários

🚀 Resultado final

Após o serviço:

- PC voltou a ficar rápido

- uso de CPU normal (2% a 5%)

- sem conexões suspeitas

- sistema estável

👉 Cliente relatou:

“Parece outro computador”

💡 LIÇÃO IMPORTANTE

Esse caso mostra algo crucial:

👉 Seu computador pode estar comprometido sem nenhum aviso.

E mais:

- antivírus não detectou

- sistema parecia “normal”

- problema só apareceu em análise técnica

🧠 ERRO COMUM DO USUÁRIO

“Se não aparece vírus, está tudo bem”

❌ Errado.

Hoje os ataques são:

- silenciosos

- inteligentes

- persistentes

📊 QUANDO SUSPEITAR (CHECKLIST RÁPIDO)

Se seu PC apresenta:

- aquecimento sem uso

- lentidão aleatória

- internet estranha

- consumo de CPU sem motivo

👉 INVESTIGUE.

🧪 ESTUDO DE CASO 2 – MINERADOR OCULTO (PC LENTO E ESQUENTANDO)

👤 Perfil do cliente

- Idade: 32 anos

- Profissão: designer gráfico

- Uso: Photoshop, navegador pesado

- Sistema: Windows 11

⚠️ Sintomas relatados

- PC muito quente

- Ventoinha sempre acelerada

- Lentidão ao abrir programas

- Quedas de desempenho sem explicação

👉 Cliente achava que era “problema de hardware”.

🔍 Diagnóstico inicial

✔️ Gerenciador de Tarefas

Identificado:

- CPU constantemente em 80%

- Mesmo sem programas pesados abertos

✔️ Processo suspeito

- Nome aparentemente normal

- Mas com consumo anormal

👉 Indício clássico de mineração de criptomoeda.

🧠 Análise técnica

✔️ Monitor de Recursos

Detectado:

- uso contínuo de CPU

- threads ativas mesmo em idle

✔️ Comportamento típico

- quando o usuário abria o Gerenciador de Tarefas → uso caía

- ao fechar → uso voltava

👉 Malware com detecção de análise (anti-debug)

💽 Análise de arquivos

Ferramenta usada:

👉 TreeSize

Encontrado:

- pasta oculta com executável pequeno

- arquivo rodando em background

🛡️ Escaneamento

Ferramenta:

👉 Malwarebytes

Resultado:

- minerador detectado

- script persistente

⚠️ Diagnóstico final

- Cryptominer (uso ilegal de CPU)

- Persistência no sistema

- Execução automática

🧼 Solução aplicada

✔ Remoção completa

✔ Limpeza de inicialização

✔ Otimização do sistema

🚀 Resultado

- CPU voltou ao normal (5%–10%)

- Temperatura caiu drasticamente

- Performance restaurada

💡 Insight importante

👉 Mineradores são comuns porque:

- não “destroem” o PC

- passam despercebidos

- geram lucro para o invasor

🧪 ESTUDO DE CASO 3 – SPYWARE + ROUBO DE DADOS (PERIGOSO)

👤 Perfil do cliente

- Idade: 54 anos

- Profissão: advogado

- Uso: e-mails, documentos, banco online

- Sistema: Windows 10

⚠️ Sintomas relatados

- Nenhum problema aparente

- PC “normal”

👉 Mas houve:

❗ acesso suspeito em conta bancária

🔍 Diagnóstico inicial

Nada aparente:

- CPU normal

- Disco normal

- Sistema rápido

👉 Caso clássico de spyware avançado.

🧠 Investigação aprofundada

✔️ Monitor de rede

Detectado:

- conexões externas frequentes

- tráfego mesmo em idle

✔️ Comando utilizado:

netstat -ano

Resultado:

- IPs desconhecidos

- conexões persistentes

🔍 Análise de inicialização

Detectado:

- tarefa agendada oculta

- execução silenciosa

🛡️ Scanner avançado

Ferramenta:

👉 Malwarebytes

Resultado:

- spyware detectado

- keylogger ativo

⚠️ Diagnóstico final

- Keylogger (captura de teclado)

- Spyware (envio de dados)

- possível vazamento de senhas

🔥 AÇÃO CRÍTICA

Além da formatação:

✔ troca de todas as senhas

✔ verificação de contas bancárias

✔ ativação de autenticação em dois fatores

🧼 Solução aplicada

✔ formatação completa

✔ reinstalação limpa

✔ configuração de segurança

🚨 ALERTA IMPORTANTE

👉 Esse tipo de ataque:

- NÃO trava o PC

- NÃO aparece aviso

- pode causar prejuízo financeiro

🧪 ESTUDO DE CASO 4 – MALWARE FILELESS (O MAIS DIFÍCIL)

👤 Perfil do cliente

- Idade: 41 anos

- Profissão: analista financeiro

- Sistema: Windows 11

⚠️ Sintomas

- Lentidão leve

- comportamento estranho ocasional

- nenhum vírus detectado

🧠 Diagnóstico avançado

Nenhum arquivo suspeito encontrado.

👉 Investigação continuou…

🔍 Descoberta

- execução via PowerShell

- scripts rodando em memória

- nenhuma presença no disco

👉 Caso de malware fileless

⚠️ Características

- não deixa rastros

- usa ferramentas do próprio Windows

- difícil de detectar

🛡️ Detecção

Ferramenta:

👉 Malwarebytes

- análise manual

🔥 Decisão técnica

👉 FORMATAÇÃO DIRETA

Motivo:

- risco alto

- persistência desconhecida

🚀 Resultado

Sistema limpo e estável novamente.

🧠 RESUMO DOS CASOS (FORTE PARA SEO)

| Caso | Tipo de ameaça | Sintoma principal |

|---|---|---|

| Caso 1 | Spyware + backdoor | Lentidão + rede ativa |

| Caso 2 | Minerador | CPU alta + calor |

| Caso 3 | Keylogger | Sem sintomas visíveis |

| Caso 4 | Fileless | Invisível total |

💡 CONCLUSÃO

Esses casos mostram que:

👉 O problema nem sempre é visível

👉 Nem sempre o antivírus detecta

👉 Nem sempre o usuário percebe

E o mais importante:

👉 Quanto mais silencioso o malware, mais perigoso ele é.

Faça um comentário