O INÍCIO DE TUDO (1999)

🌐 Quando a internet era um território sem defesa

No final da década de 90, a internet estava em plena expansão. Computadores com Windows 98 e Windows 95 dominavam o mercado doméstico, e o acesso à rede era feito principalmente por conexão discada.

Mas existia um grande problema:

👉 Segurança praticamente inexistente

Na prática:

- Antivírus eram básicos ou inexistentes

- Atualizações de sistema eram raras

- Usuários confiavam em qualquer arquivo recebido

- E-mail era a principal forma de comunicação

📌 Resultado:

Um ambiente perfeito para o surgimento dos primeiros vírus globais.

E foi nesse cenário que apareceu um dos primeiros marcos da segurança digital:

👉 Happy99

🦠 O Happy99 — o vírus que parecia uma brincadeira

7

O Happy99, também conhecido como “Ska.exe”, surgiu em 1999.

E o mais interessante:

👉 Ele não parecia um vírus

🎆 Como ele enganava o usuário

Quando o usuário executava o arquivo:

- Uma animação de fogos de artifício aparecia na tela

- Parecia apenas uma “mensagem de ano novo”

- Nada indicava comportamento malicioso

Mas, por trás disso, algo muito mais sério acontecia.

⚙️ O que o Happy99 fazia tecnicamente

Esse vírus foi revolucionário para a época.

Ele:

✔️ Infectava arquivos do sistema

✔️ Modificava bibliotecas do Windows (principalmente DLLs)

✔️ Interceptava conexões de e-mail

✔️ Se autoanexava em mensagens enviadas

👉 Ou seja:

Toda vez que o usuário enviava um e-mail…

💣 O vírus ia junto — sem ele saber.

📧 Como ele se espalhava

O principal vetor era:

- Outlook Express

- Grupos de notícias (Usenet)

Isso permitiu algo inédito na época:

👉 Propagação automática em escala global

💣 Impacto real do Happy99

Hoje pode parecer simples… mas na época foi um choque.

📌 Ele mostrou que:

- Um vírus podia se espalhar sozinho

- O usuário não precisava saber que estava infectado

- O e-mail era uma arma poderosa

👉 Esse foi o início da engenharia social moderna.

🧠 O verdadeiro problema: o comportamento humano

O Happy99 não explorava falhas complexas.

Ele explorava algo muito mais simples:

👉 Curiosidade humana

O usuário via:

- Um arquivo curioso

- Uma “mensagem divertida”

E clicava.

💥 Pronto. Estava infectado.

🔍 Análise técnica (nível VMIA)

Vamos olhar como um técnico experiente analisa esse vírus.

🧩 Modificação de sistema

O Happy99 alterava arquivos críticos:

- wsock32.dll (responsável por comunicação de rede)

👉 Isso permitia interceptar conexões.

🔁 Persistência

Ele não apenas infectava — ele permanecia ativo.

Mesmo reiniciando o computador:

👉 Ele continuava operando normalmente.

📡 Interceptação de tráfego

Esse foi o ponto mais avançado para a época.

Ele “ficava no meio” da comunicação:

👉 Técnica parecida com o que hoje chamamos de MITM (Man-In-The-Middle)

⚠️ Por que o Happy99 foi tão importante?

Porque ele definiu padrões que usamos até hoje:

✔️ Auto propagação

✔️ Uso de engenharia social

✔️ Infecção silenciosa

✔️ Manipulação de rede

👉 Ele não foi o mais destrutivo…

Mas foi um dos mais importantes da história.

🧠 Comparando com os vírus modernos

Hoje, um vírus moderno:

- Usa criptografia

- Explora falhas zero-day

- Pode sequestrar dados (ransomware)

Mas a base continua sendo a mesma:

👉 Enganar o usuário

📌 Curiosidade técnica

O Happy99 não destruía arquivos diretamente.

👉 Isso ajudou na sua propagação

Porque:

- O usuário não percebia nada errado

- Continuava usando o computador normalmente

- Espalhava o vírus sem suspeitar

🧩 Caso real (estilo VMIA)

Situação comum na época:

📍 Usuário recebe arquivo por e-mail

📍 Executa achando que é “mensagem divertida”

📍 Continua usando normalmente

👉 Resultado:

- Todos os contatos recebem o vírus

- Rede inteira contaminada

🏁 Conclusão

O Happy99 marcou o início de uma nova era.

👉 Ele provou que:

- Segurança digital era necessária

- Usuários eram vulneráveis

- A internet podia ser explorada

E isso foi só o começo…

💻 A ERA DA EXPLOSÃO GLOBAL (2000–2001)

Se o Happy99 mostrou que vírus podiam se espalhar…

👉 O que veio depois provou que eles podiam parar o mundo

💌 2000 — ILOVEYOU: o vírus que enganou milhões

6

O ano era 2000.

A internet já estava mais popular.

Mais pessoas tinham e-mail.

E isso abriu a porta para um dos ataques mais famosos da história:

👉 ILOVEYOU virus

❤️ Como o ataque funcionava

O vírus chegava assim:

📧 Assunto:

I LOVE YOU

📎 Anexo:

LOVE-LETTER-FOR-YOU.TXT.vbs

👉 Aqui estava o truque:

- O Windows escondia extensões conhecidas

- O usuário via apenas: “LOVE-LETTER-FOR-YOU.TXT”

💥 Resultado:

Ele achava que era um arquivo de texto… e clicava.

⚙️ O que acontecia após o clique

Ao executar o arquivo:

✔️ Um script em VBScript era executado

✔️ Arquivos do sistema eram modificados

✔️ Imagens e documentos eram sobrescritos

✔️ Senhas eram capturadas

✔️ O vírus se enviava automaticamente para todos os contatos

👉 Principal vetor:

- Microsoft Outlook

💣 O impacto foi absurdo

Esse vírus saiu do controle em questão de horas.

📌 Consequências reais:

- Mais de 10 milhões de computadores infectados

- Empresas desligaram servidores de e-mail

- Governos interromperam sistemas

- Prejuízo estimado em bilhões de dólares

👉 Algumas empresas literalmente “desligaram a internet” interna.

🧠 Engenharia social em nível máximo

O ILOVEYOU não era altamente técnico.

👉 Ele era altamente psicológico.

Ele explorava:

- Curiosidade

- Emoção

- Impulso

📌 Pense:

Quem ignoraria um e-mail com o assunto “Eu te amo”?

🔍 Análise técnica (nível VMIA)

🧩 Linguagem usada

O vírus foi escrito em:

- VBScript (.vbs)

👉 Isso permitia:

- Execução fácil no Windows

- Integração com sistema

- Controle de arquivos

🔁 Auto propagação

Ele usava o Outlook para:

- Ler lista de contatos

- Enviar cópias automaticamente

👉 Sem interação do usuário

💾 Destruição de arquivos

Ele substituía:

- JPG

- MP3

- Scripts

👉 Perda de dados real

⚠️ Por que o ILOVEYOU foi tão perigoso?

Porque juntou três coisas:

✔️ Engenharia social perfeita

✔️ Automação de envio

✔️ Execução silenciosa

👉 Essa combinação é usada até hoje.

📧 2001 — Melissa: o vírus que derrubou empresas

6

Antes mesmo do ILOVEYOU explodir totalmente, outro vírus já estava causando problemas:

👉 Melissa virus

📝 Como o Melissa funcionava

Ele chegava como:

📎 Documento do Word infectado

👉 Ao abrir:

- Macro era executada automaticamente

- Código malicioso ativado

⚙️ O que ele fazia

✔️ Infectava documentos do Word

✔️ Acessava o Outlook

✔️ Enviava cópias para contatos

👉 Muito parecido com ILOVEYOU, mas anterior.

💣 Impacto real

- Servidores de e-mail corporativos caíram

- Empresas como Microsoft e Intel foram afetadas

- Sistemas foram desligados para conter o vírus

👉 Foi um dos primeiros ataques a afetar o ambiente corporativo pesado.

🧠 O nascimento do “caos corporativo digital”

Até então, vírus eram vistos como:

👉 “coisa de usuário doméstico”

Mas com Melissa e ILOVEYOU:

💥 Empresas começaram a sofrer diretamente

📊 O que mudou nessa fase

| Antes | Depois |

|---|---|

| Vírus locais | Vírus globais |

| Impacto pequeno | Impacto corporativo |

| Curiosidade | Prejuízo financeiro |

🔐 O início das primeiras defesas reais

Após esses ataques, o mundo começou a reagir.

Surgiram melhorias em:

✔️ Antivírus

✔️ Filtros de e-mail

✔️ Bloqueio de anexos

✔️ Atualizações de sistema

🧩 Caso real (estilo VMIA)

Situação clássica:

📍 Funcionário abre e-mail

📍 Executa arquivo

📍 Outlook dispara centenas de mensagens

👉 Resultado:

- Servidor de e-mail trava

- Rede inteira contaminada

- Empresa para

⚠️ Problema que ainda existe hoje

Apesar da evolução…

👉 O padrão continua o mesmo:

- E-mail falso

- Anexo malicioso

- Usuário clicando

💣 Só mudou a forma — não o conceito.

🧠 Comparação com ataques modernos

Hoje temos:

- Phishing

- Ransomware

- Links falsos

Mas a base é a mesma do ILOVEYOU:

👉 Enganar o usuário

🏁 Conclusão

Se o Happy99 iniciou a era dos vírus…

👉 O ILOVEYOU e Melissa levaram isso para outro nível:

- Escala global

- Impacto financeiro

- Ataque corporativo

Eles provaram que:

👉 A internet podia ser usada como arma em massa.

💻 A ERA DOS WORMS AUTOMÁTICOS (2003)

Depois de ataques como o ILOVEYOU virus, uma coisa ficou clara:

👉 Dependência do clique do usuário limitava o alcance

Então surgiu uma nova geração:

💣 Vírus que se espalhavam sozinhos pela rede

🌍 2003 — Blaster: o vírus que desligava o Windows sozinho

5

Um dos mais icônicos da história:

👉 Blaster worm

⚙️ Como o Blaster funcionava

Diferente dos anteriores:

❌ Não precisava de e-mail

❌ Não precisava de clique

👉 Ele explorava uma falha no próprio Windows:

- Serviço RPC (Remote Procedure Call)

- Presente no Windows XP

💥 O que acontecia na prática

Quando o PC era infectado:

💣 Aparecia uma mensagem clássica:

“O sistema será desligado em 60 segundos”

👉 E o computador reiniciava sozinho

📡 Como ele se espalhava

O Blaster fazia varredura na rede:

- Procurava outros PCs vulneráveis

- Explorava a falha automaticamente

- Infectava sem interação

👉 Era um comportamento de “scanner automático”

💣 Impacto global

- Milhares de máquinas infectadas rapidamente

- Redes corporativas inteiras caíram

- Usuários não conseguiam usar o computador

👉 Foi um caos principalmente em empresas

🧠 Análise técnica (nível VMIA)

🔍 Exploração de vulnerabilidade

O Blaster explorava:

- Porta TCP 135

- Falha no serviço RPC

👉 Isso permitia execução remota de código

🔁 Propagação agressiva

Ele não esperava o usuário.

👉 Ele atacava a rede inteira automaticamente

⚠️ Falha crítica

O problema real:

👉 Sistemas não estavam atualizados

🌐 2003 — SQL Slammer: o vírus mais rápido da história

6

Se o Blaster foi rápido…

👉 Esse foi absurdo.

👉 SQL Slammer

⚙️ Como ele funcionava

- Explorava servidores Microsoft SQL

- Usava uma falha específica

- Não precisava instalar nada no disco

👉 Ele existia apenas na memória

💣 O impacto foi imediato

📌 Em poucos minutos:

- Grande parte da internet ficou lenta

- Servidores pararam

- Sistemas bancários foram afetados

- Redes de telecom sofreram impacto

👉 Um dos ataques mais rápidos da história

🧠 Por que ele foi tão devastador?

Porque ele:

✔️ Era extremamente pequeno

✔️ Se espalhava instantaneamente

✔️ Gerava tráfego massivo

👉 Resultado:

💥 Congestionamento global de rede

🔍 Comparando Blaster vs SQL Slammer

| Característica | Blaster | SQL Slammer |

|---|---|---|

| Precisa de clique | ❌ | ❌ |

| Explora falha | ✔️ | ✔️ |

| Persistência | ✔️ | ❌ (memória) |

| Velocidade | Alta | EXTREMA |

⚠️ O grande aprendizado dessa fase

Até aqui, vírus dependiam do usuário.

Agora:

👉 O próprio sistema virou a porta de entrada

🧠 O nascimento do conceito de “ataque em massa automático”

Essa geração criou conceitos usados até hoje:

✔️ Exploração de vulnerabilidade

✔️ Ataques em rede

✔️ Propagação automática

✔️ Ataque sem interação

👉 Base de ataques modernos

🔐 O impacto na segurança global

Depois desses ataques, o mundo mudou:

🛡️ Surgiram novas práticas

✔️ Atualizações automáticas do Windows

✔️ Firewalls ativados por padrão

✔️ Bloqueio de portas

✔️ Monitoramento de rede

📌 Antes vs Depois

| Antes | Depois |

|---|---|

| Atualizar era opcional | Atualizar virou obrigatório |

| Firewall desligado | Firewall padrão ativo |

| Segurança ignorada | Segurança crítica |

🧩 Caso real (estilo VMIA)

Situação comum na época:

📍 Empresa com rede interna

📍 PCs sem atualização

📍 Um PC infectado

👉 Resultado:

💥 Toda a rede comprometida em minutos

⚠️ Problema atual (sim, ainda acontece)

Mesmo hoje:

👉 Muitas empresas ainda deixam:

- Portas abertas

- Sistemas desatualizados

💣 Isso permite ataques semelhantes

🧠 Ligação com o presente

Hoje temos:

- Ransomware

- Ataques automatizados

- Exploração de falhas

👉 Tudo isso nasceu aqui

🏁 Conclusão

Essa fase marcou uma virada definitiva:

👉 O usuário deixou de ser o único problema

Agora:

💣 O sistema vulnerável virou o alvo principal

💻 A ERA DAS BOTNETS E DO CONTROLE REMOTO (2008)

Se na Parte 3 vimos vírus que se espalhavam sozinhos…

👉 Agora veremos algo muito mais avançado:

💣 Máquinas infectadas trabalhando juntas, sob controle de criminosos

🧟 2008 — Conficker: o vírus que criou um exército invisível

5

Um dos malwares mais perigosos já criados:

👉 Conficker

⚙️ Como o Conficker funcionava

O Conficker era um worm extremamente sofisticado para a época.

Ele:

✔️ Explorava falhas do Windows

✔️ Se espalhava automaticamente pela rede

✔️ Infectava dispositivos USB

✔️ Criava persistência no sistema

👉 Mas isso não era o mais impressionante…

🧠 O diferencial: controle remoto em massa

Depois de infectar o computador, ele fazia algo novo:

👉 Conectava a máquina a uma rede controlada por criminosos

Essa rede é chamada de:

💣 Botnet

🤖 O que é uma botnet (explicação prática)

Uma botnet é:

👉 Um conjunto de computadores infectados

👉 Controlados remotamente

👉 Sem o usuário saber

Cada computador vira um:

🧟 “zumbi digital”

📡 O que os criminosos faziam com isso

Com milhares (ou milhões) de máquinas infectadas, era possível:

✔️ Derrubar sites (ataques DDoS)

✔️ Enviar spam em massa

✔️ Roubar dados

✔️ Espalhar outros vírus

👉 Ou seja:

💣 O vírus virou uma ferramenta de ataque em escala global

💣 Impacto real do Conficker

- Mais de 10 milhões de computadores infectados

- Redes corporativas inteiras comprometidas

- Governos afetados

- Infraestrutura crítica em risco

👉 E o pior:

💥 Era extremamente difícil de remover

🔍 Análise técnica (nível VMIA)

🔐 Persistência avançada

O Conficker:

- Criava entradas no registro

- Desativava serviços de segurança

- Bloqueava acesso a sites de antivírus

👉 Isso impedia o usuário de se proteger

🔁 Atualização automática

Esse vírus conseguia:

👉 Se atualizar sozinho pela internet

💣 Isso é algo que vemos até hoje em malwares modernos

🌐 Geração de domínios (DGA)

Um dos recursos mais avançados:

👉 Ele gerava milhares de domínios automaticamente

Isso permitia:

- Evitar bloqueios

- Manter comunicação com os servidores de controle

🧠 Estratégia extremamente inteligente

Mesmo que alguns servidores fossem derrubados…

👉 Outros surgiam automaticamente

⚠️ Por que o Conficker foi tão perigoso?

Porque ele uniu:

✔️ Propagação automática

✔️ Persistência forte

✔️ Controle remoto

✔️ Capacidade de atualização

👉 Esse foi o nascimento do malware moderno

🧩 Caso real (estilo VMIA)

Situação típica:

📍 Empresa com vários computadores

📍 Um pendrive infectado

📍 Máquina sem atualização

👉 Resultado:

💥 Toda a rede infectada silenciosamente

E ninguém percebia de imediato.

🔥 O início do cibercrime organizado

Antes disso, vírus eram feitos por:

👉 Curiosidade / desafio / diversão

Depois do Conficker:

👉 Viraram negócio

💰 Mudança de cenário

| Antes | Depois |

|---|---|

| Hackers curiosos | Grupos organizados |

| Ataques isolados | Ataques coordenados |

| Sem lucro direto | Foco financeiro |

🧠 Evolução do objetivo dos vírus

A partir daqui:

❌ Não era mais só infectar

❌ Não era mais só espalhar

👉 Agora o objetivo era:

💣 CONTROLAR

📡 Ligação com o que vemos hoje

O modelo do Conficker é usado até hoje em:

- Ransomware

- Spyware

- Trojans bancários

- Ataques corporativos

👉 Ele foi a base de tudo isso

⚠️ Problema atual (muito real)

Hoje, muitos computadores:

- Estão infectados

- Fazem parte de botnets

- E o usuário nem sabe

👉 Isso ainda acontece diariamente

🧠 Como isso impacta usuários comuns

Mesmo em casa, você pode estar:

- Enviando spam sem saber

- Participando de ataques

- Expondo seus dados

💣 Tudo isso sem perceber

🔐 O que mudou na segurança após isso

Após o Conficker, surgiram medidas mais rígidas:

✔️ Atualizações automáticas obrigatórias

✔️ Antivírus mais inteligentes

✔️ Monitoramento de comportamento

✔️ Firewalls mais avançados

🏁 Conclusão

O Conficker marcou uma nova era:

👉 O vírus deixou de ser um problema individual

E passou a ser:

💣 Uma ameaça global organizada

💻 QUANDO O VÍRUS SAIU DO COMPUTADOR (2010)

Depois de botnets como o Conficker, o mundo já sabia que malware podia causar danos digitais massivos.

Mas em 2010, algo completamente diferente aconteceu:

👉 Um vírus foi criado para destruir equipamentos físicos reais

🏭 2010 — Stuxnet: o malware que virou arma de guerra

6

👉 Stuxnet

Esse não era um vírus comum.

👉 Era uma operação altamente sofisticada.

⚙️ O alvo do Stuxnet

O Stuxnet não foi feito para infectar qualquer computador.

Ele tinha um alvo específico:

👉 Sistemas industriais controlados por:

- CLPs (Controladores Lógicos Programáveis)

- Softwares industriais como Siemens Step7

📌 Esses sistemas controlam:

- Fábricas

- Usinas

- Equipamentos industriais críticos

🎯 Objetivo real

O objetivo do Stuxnet era:

💣 Sabotar centrífugas usadas em enriquecimento de urânio

👉 Ou seja:

Não era roubo de dados

Não era spam

Não era ransomware

👉 Era destruição física controlada

🧠 Como ele funcionava (nível técnico)

O Stuxnet foi extremamente avançado.

Ele:

✔️ Explorava múltiplas falhas do Windows (zero-day)

✔️ Se espalhava via USB (inclusive offline)

✔️ Detectava se estava no ambiente correto

✔️ Atacava apenas sistemas específicos

👉 Isso é fundamental:

💣 Ele sabia exatamente quando agir

🔬 Ataque invisível

Quando encontrava o alvo:

- Alterava o funcionamento das máquinas

- Mudava a velocidade das centrífugas

- Fazia elas operarem fora do padrão

👉 E o mais assustador:

✔️ Mostrava dados normais para os operadores

💥 Ou seja:

As máquinas estavam sendo destruídas…

mas ninguém percebia.

💣 Impacto real

- Danos físicos em equipamentos industriais

- Atraso em programas nucleares

- Prejuízo milionário

👉 Considerado o primeiro “ciberataque militar” da história moderna

🔍 Análise técnica (nível VMIA)

🧩 Uso de múltiplos exploits

O Stuxnet usava várias falhas ao mesmo tempo:

- Execução remota

- Escalação de privilégio

- Infecção por USB

👉 Isso tornava ele extremamente difícil de parar

🔁 Persistência avançada

Ele:

- Se escondia no sistema

- Evitava detecção

- Se mantinha ativo por longos períodos

🎯 Ataque direcionado

Diferente dos anteriores:

❌ Não infectava tudo

✔️ Escolhia o alvo

👉 Isso marca o início dos ataques direcionados

⚠️ Por que o Stuxnet mudou tudo?

Porque ele provou algo assustador:

👉 Um vírus pode causar dano físico real

📊 Antes vs depois do Stuxnet

| Antes | Depois |

|---|---|

| Ataque digital | Ataque físico |

| Roubo de dados | Sabotagem real |

| Usuário comum | Infraestrutura crítica |

🧠 O nascimento da guerra cibernética

Depois do Stuxnet:

👉 Países começaram a investir pesado em:

- Cibersegurança

- Ataques digitais

- Defesa de infraestrutura

🔥 Impacto até hoje

O modelo do Stuxnet influenciou:

- Ataques a usinas

- Sistemas de energia

- Infraestrutura de transporte

- Redes industriais

👉 Hoje isso é chamado de:

💣 Ciber guerra

🧩 Caso real (estilo VMIA adaptado)

Embora raro em ambiente doméstico, o conceito aparece assim:

📍 Sistema funcionando “normal”

📍 Problema invisível

📍 Falha sem explicação

👉 Muitas vezes:

- Driver corrompido

- Firmware alterado

- Sistema comprometido

👉 O comportamento é semelhante:

💣 Problema escondido

⚠️ O que isso significa para o usuário comum

Mesmo que você não use sistemas industriais:

👉 O conceito continua válido

Hoje temos:

- Malware silencioso

- Spyware

- Ataques invisíveis

👉 E o usuário muitas vezes não percebe

🛡️ Lições do Stuxnet

✔️ Nem todo vírus mostra sinais

✔️ Nem todo ataque é visível

✔️ Nem todo problema é simples

👉 Diagnóstico técnico é essencial

🏁 Conclusão

O Stuxnet marcou um ponto sem volta:

👉 Malware deixou de ser apenas digital

E passou a ser:

💣 Uma arma estratégica global

💻 PARTE 6 — A ERA DO RANSOMWARE (2017)

Depois de ataques como o Stuxnet, o mundo já sabia que malware podia ser sofisticado.

Mas em 2017, aconteceu algo diferente:

👉 Um ataque simples… mas devastador

💰 WannaCry: o vírus que sequestrou o mundo

6

👉 WannaCry

Esse malware marcou uma nova fase:

💣 O sequestro de dados

⚙️ Como o WannaCry funcionava

O WannaCry combinava duas coisas poderosas:

✔️ Exploração automática de vulnerabilidade

✔️ Criptografia de arquivos

🔓 A falha explorada

Ele explorava uma vulnerabilidade no Windows chamada:

👉 EternalBlue (falha no protocolo SMB)

Afetava sistemas como:

- Windows 7

- Windows XP

👉 Principalmente sistemas desatualizados

💣 O que acontecia após a infecção

Assim que entrava no sistema:

✔️ Criptografava arquivos importantes

✔️ Bloqueava acesso do usuário

✔️ Exibia mensagem de resgate

💰 Exigia pagamento em Bitcoin para liberar os dados

🧠 O detalhe mais perigoso

Diferente de ransomwares antigos:

👉 O WannaCry se espalhava sozinho

Igual aos worms da Parte 3.

📡 Propagação em rede

Ele:

- Escaneava outros computadores

- Explorava a mesma falha

- Infectava automaticamente

👉 Sem clique, sem interação

💥 Impacto global

O ataque foi massivo:

📌 Consequências reais:

- Hospitais no Reino Unido pararam

- Empresas foram bloqueadas

- Fábricas interromperam produção

- Sistemas públicos foram afetados

👉 Tudo em questão de horas

🏥 Caso crítico — Hospitais

Um dos casos mais graves:

👉 Sistemas médicos ficaram inacessíveis

💣 Resultado:

- Cirurgias canceladas

- Pacientes afetados

- Caos no atendimento

🔍 Análise técnica (nível VMIA)

🔐 Criptografia de arquivos

O WannaCry usava:

- Criptografia forte (AES + RSA)

👉 Isso tornava impossível recuperar os dados sem chave

🔁 Propagação automática

Igual ao Blaster, ele:

✔️ Escaneava rede

✔️ Infectava outros dispositivos

✔️ Se espalhava rapidamente

⚠️ Dependência de atualização

👉 Principal causa da infecção:

- Sistemas sem atualização de segurança

🧠 Por que o WannaCry foi tão devastador?

Porque juntou:

✔️ Worm automático

✔️ Criptografia forte

✔️ Modelo financeiro

👉 Resultado:

💣 Ataque em escala global com lucro

💰 O nascimento do ransomware moderno

Após o WannaCry:

👉 O modelo ficou claro:

- Infectar

- Criptografar

- Cobrar

📊 Evolução do malware

| Fase | Objetivo |

|---|---|

| 1999 | Espalhar |

| 2000 | Infectar |

| 2003 | Automatizar |

| 2008 | Controlar |

| 2010 | Sabotar |

| 2017 | LUCRAR |

⚠️ Problema atual (muito sério)

Hoje, ransomware é:

👉 Um dos maiores riscos do mundo digital

💣 O que vemos hoje

- Empresas pagando resgate

- Dados vazados

- Sistemas bloqueados

- Ataques direcionados

👉 Muito mais avançado que o WannaCry

🧩 Caso real (estilo VMIA)

Situação comum hoje:

📍 Usuário abre arquivo suspeito

📍 Sistema não atualizado

📍 Rede compartilhada

👉 Resultado:

💥 Todos os arquivos criptografados

💥 Backup inexistente

💥 Perda total

🛡️ Como se proteger hoje

✔️ Atualizações são obrigatórias

Nunca ignore updates do Windows.

✔️ Backup é ESSENCIAL

👉 Única proteção real contra ransomware

✔️ Cuidado com e-mails

Mesmo problema desde 2000 continua

✔️ Antivírus atualizado

Ajuda, mas não resolve sozinho

✔️ Rede protegida

Evitar exposição de portas

🧠 Ligação com tudo que vimos

O WannaCry é a soma de tudo:

- Engenharia social (ILOVEYOU)

- Worm automático (Blaster)

- Estrutura organizada (Conficker)

👉 Tudo junto em um ataque moderno

🏁 Conclusão

O WannaCry mostrou que:

👉 O vírus moderno tem um objetivo claro:

💰 Dinheiro

E isso mudou completamente o cenário da segurança digital.

💻 O PRESENTE E O FUTURO DOS VÍRUS

Depois de tudo que vimos:

- Happy99 → curiosidade

- ILOVEYOU virus → engenharia social

- Blaster worm → automação

- Conficker → controle remoto

- Stuxnet → ataque físico

- WannaCry → lucro

👉 Chegamos no cenário atual

🌐 Como são os vírus hoje

Os vírus modernos são completamente diferentes dos antigos.

Hoje eles são:

✔️ Profissionais

✔️ Automatizados

✔️ Silenciosos

✔️ Direcionados

👉 E muitas vezes fazem parte de operações organizadas

💣 Tipos de malware atuais

🔐 Ransomware avançado

- Criptografa dados

- Rouba informações antes

- Exige pagamento

👉 Hoje existe o modelo “dupla extorsão”

🕵️ Spyware (espionagem)

- Captura tudo que você faz

- Rouba senhas

- Monitora atividades

🏦 Trojans bancários

Muito comum no Brasil

👉 Foco:

- Internet banking

- Pix

- Cartões

🤖 Botnets modernas

Evolução do Conficker

👉 Hoje são usadas para:

- Ataques DDoS

- Fraudes

- Mineração de criptomoeda

🧠 O maior problema continua o mesmo

Mesmo com toda evolução tecnológica…

👉 O principal vetor ainda é:

💣 O usuário

⚠️ Situações reais hoje

- Clicar em link falso

- Baixar programa pirata

- Abrir anexo suspeito

- Ignorar atualização

👉 Exatamente como em 2000

📱 O vírus saiu do PC

Hoje o problema não está só no computador.

📲 Celulares

- Apps falsos

- Roubo de dados

- Golpes via WhatsApp

🌐 IoT (Internet das Coisas)

- Câmeras

- Roteadores

- TVs

👉 Muitos dispositivos sem segurança

🤖 O futuro: vírus com Inteligência Artificial

Agora entramos no ponto mais importante.

🧠 Como a IA está mudando os ataques

Os ataques estão ficando:

✔️ Mais convincentes

✔️ Mais rápidos

✔️ Mais automatizados

💣 Exemplos reais

- E-mails de phishing perfeitos

- Clonagem de voz

- Engenharia social avançada

- Ataques personalizados

👉 Antes era genérico

👉 Agora é direcionado

⚠️ O cenário atual (muito real)

Hoje temos:

👉 Ataques diários em:

- Empresas

- Pequenos negócios

- Usuários comuns

💣 E o impacto é financeiro

🧩 Caso real (estilo VMIA)

Situação comum hoje:

📍 Cliente com PC lento

📍 Sistema aparentemente normal

📍 Nenhum erro visível

👉 Diagnóstico:

💥 Malware rodando em segundo plano

💥 Enviando dados

💥 Consumindo recursos

👉 O usuário não fazia ideia

🛡️ Como se proteger (nível profissional)

✔️ 1. Atualização constante

Nunca ignore atualizações.

✔️ 2. Backup frequente

👉 Regra de ouro:

Se não tem backup… você está vulnerável

✔️ 3. Cuidado com downloads

Evite:

- Programas piratas

- Sites desconhecidos

✔️ 4. Atenção com e-mails

Mesmo padrão desde ILOVEYOU

✔️ 5. Rede segura

- Senha forte

- Wi-Fi protegido

- Sem portas abertas

✔️ 6. Diagnóstico técnico periódico

👉 Aqui entra o diferencial

🧠 O maior erro das pessoas

A maioria só procura ajuda quando:

💣 O problema já aconteceu

🚀 Conclusão geral (fechamento do post)

A história dos vírus mostra uma evolução clara:

👉 De brincadeira… para negócio bilionário

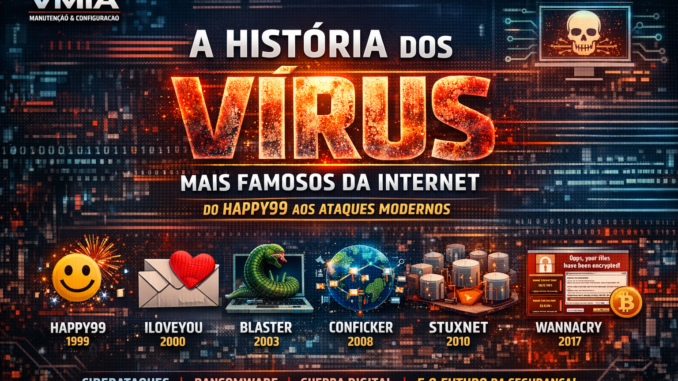

📊 Linha do tempo resumida

| Ano | Vírus | Impacto |

|---|---|---|

| 1999 | Happy99 | Propagação |

| 2000 | ILOVEYOU | Engenharia social |

| 2003 | Blaster | Automação |

| 2008 | Conficker | Botnet |

| 2010 | Stuxnet | Ataque físico |

| 2017 | WannaCry | Ransomware |

🎯 O ponto mais importante

👉 A tecnologia evoluiu

👉 Mas o comportamento humano continua sendo o elo fraco

📞 VMIA)

🌟 Seu computador pode estar vulnerável sem você saber!

Na VMIA – Manutenção e Configuração, você tem:

🔧 Remoção completa de vírus

🛡️ Proteção e blindagem do sistema

💻 Diagnóstico técnico avançado

⚡ Atendimento rápido (remoto ou presencial)

👉 Fale agora no WhatsApp:

https://whats.vmia.com.br

🌐 Site oficial:

https://vmia.site

📝 Blog:

https://vmia.com.br

📍 Rua Sud Menucci 291 – Vila Mariana – São Paulo – SP

📞 (11) 99779-7772

❓ FAQ

Qual foi o vírus mais perigoso da história?

Depende do critério, mas WannaCry e Stuxnet estão entre os mais impactantes.

Ainda existem vírus hoje?

Sim — e muito mais avançados.

Antivírus resolve tudo?

Não. O comportamento do usuário é essencial.

Posso ser infectado mesmo sem clicar em nada?

Sim, se houver vulnerabilidade no sistema.

Backup realmente protege?

Sim — é a única garantia contra perda total.

Faça um comentário