🌐 INTRODUÇÃO

Você pode ter a melhor senha do mundo…

👉 E mesmo assim perder o acesso da sua conta.

Como isso acontece?

💣 Através do roubo de cookies de sessão.

Esse tipo de ataque permite que um invasor:

- Entre na sua conta

- Acesse sistemas logados

- Ignore completamente sua senha

👉 Neste guia, você vai entender como isso funciona na prática.

🧠 O QUE SÃO COOKIES?

Cookies são pequenos arquivos armazenados no navegador.

Eles guardam informações como:

- Login

- Preferências

- Sessão ativa

📌 Exemplo real:

Quando você faz login em um site:

👉 O servidor gera um identificador de sessão

session_id=abc123xyz

👉 Esse valor é salvo no navegador.

🔐 O QUE É COOKIE DE SESSÃO?

É o que mantém você logado.

👉 Sem ele:

- Você teria que digitar login toda hora

👉 Com ele:

- O site “lembra” quem você é

🧨 O QUE É SESSION HIJACKING?

👉 É o roubo desse cookie.

Ou seja:

💣 O hacker não precisa da sua senha

👉 Ele usa sua sessão já autenticada

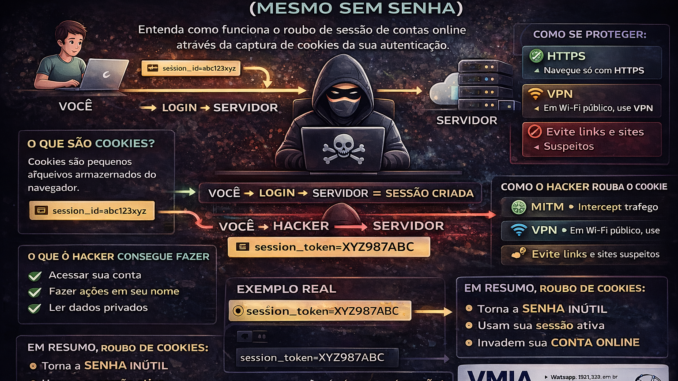

📡 COMO O ATAQUE FUNCIONA NA PRÁTICA

Fluxo normal:

Você → Login → Servidor → Sessão criada

Fluxo com ataque:

Você → Hacker → Servidor

👉 O hacker intercepta o cookie e usa no lugar do seu navegador.

🔍 COMO O HACKER ROUBA O COOKIE

🧨 1. MITM (Man-in-the-Middle)

Intercepta tráfego

📡 2. Sniffing de rede

Ferramentas como:

- Wireshark

Capturam pacotes

🧠 3. XSS (Cross-Site Scripting)

Scripts maliciosos roubam cookies diretamente do navegador

📶 4. Wi-Fi público

Muito comum em:

- Cafés

- Shoppings

- Aeroportos

🧬 5. Malware no PC

Programas podem capturar sessões ativas

⚠️ O QUE O HACKER CONSEGUE FAZER

Com o cookie:

👉 Ele pode:

- Acessar sua conta

- Fazer ações em seu nome

- Ler dados privados

👉 Tudo SEM senha

🔐 EXEMPLO REAL

Você loga em um site.

👉 Seu navegador guarda:

session_token=XYZ987ABC

O hacker captura isso…

👉 E envia para o servidor:

session_token=XYZ987ABC

💥 Resultado:

O servidor acha que é você.

🔒 COMO O HTTPS AJUDA (MAS NÃO RESOLVE TUDO)

HTTPS protege:

✅ Interceptação de rede

❌ NÃO protege contra XSS

🧠 PROTEÇÕES MODERNAS

🔐 1. HttpOnly

Impede JavaScript de acessar cookies

🔒 2. Secure Flag

Só envia cookie via HTTPS

🧬 3. SameSite

Evita envio em requisições externas

🔄 4. Rotação de sessão

Sessões mudam constantemente

⚡ COMO SE PROTEGER

🧠 Usuário:

- Evite Wi-Fi público

- Use VPN

- Não clique em links suspeitos

💻 Desenvolvedor:

- Ativar HttpOnly

- Usar SameSite

- Forçar HTTPS

🧪 TESTE PRÁTICO

Você pode visualizar cookies em:

- Navegador (F12 → Application → Cookies)

🚀 POR QUE ISSO É PERIGOSO

Porque:

👉 A senha vira irrelevante

O que importa é:

💣 A sessão ativa

🧠 CONCLUSÃO

Roubo de cookies é um dos ataques mais perigosos da web moderna.

👉 Ele ignora completamente o login.

Por isso:

🔐 Segurança não é só senha — é sessão também.

📌 VMIA

🌟 Quer proteger seus dados e suas contas?

A VMIA oferece:

🔐 Segurança avançada

🌐 Configuração de rede

💻 Diagnóstico completo

📲 WhatsApp: https://whats.vmia.com.br

🌐 Site: https://vmia.site

📝 Blog: https://vmia.com.br

📍 Rua Sud Menucci 291 – Vila Mariana – São Paulo – SP

👉 Atendimento rápido e profissional!

❓ FAQ

🔹 Cookie é perigoso?

Não, mas pode ser explorado.

🔹 HTTPS protege cookies?

Protege contra interceptação, mas não contra XSS.

🔹 Posso ver meus cookies?

Sim, no navegador.

🔹 VPN ajuda?

Sim, contra interceptação.

🔹 Como evitar roubo de sessão?

Usando HTTPS + boas práticas de segurança.

🏷️ TAGS

cookies de sessão, session hijacking, segurança web, roubo de sessão, wireshark, segurança internet, autenticação web, ataque hacker, cookies navegador, proteção dados, sessão login

Faça um comentário